当前位置:

X-MOL 学术

›

Trans. Emerg. Telecommun. Technol.

›

论文详情

Our official English website, www.x-mol.net, welcomes your feedback! (Note: you will need to create a separate account there.)

A permission-combination scalable access control model for Internet of things

Transactions on Emerging Telecommunications Technologies ( IF 3.6 ) Pub Date : 2020-08-06 , DOI: 10.1002/ett.4060 Qikun Zhang 1 , Yongjiao Li 1 , Chuanyang Zheng 2 , Liang Zhu 1 , Junling Yuan 1 , Sikang Hu 3

Transactions on Emerging Telecommunications Technologies ( IF 3.6 ) Pub Date : 2020-08-06 , DOI: 10.1002/ett.4060 Qikun Zhang 1 , Yongjiao Li 1 , Chuanyang Zheng 2 , Liang Zhu 1 , Junling Yuan 1 , Sikang Hu 3

Affiliation

|

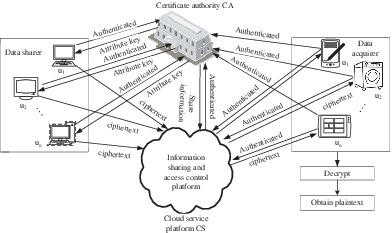

Development of the Internet of things (IoT) is considered as one of the major events in modern manufacturing industry, and IoT devices are expected to create and exchange vast amounts of data, thereby bringing forth unprecedented challenges in terms of robust and vendor-neutral data sharing. While access control is widely used to protect the security of data sharing, it still has some security flaws and limitations, such as privacy leakage, fixed access permissions, security vulnerabilities, and so on. Aiming at these problems, this article proposes a permission-combination scalable access control (PCS-AC) scheme, in which the methods of access permissions assignment, data encryption, and data access are given. In contrast to prior works, PCS-AC differs in several significant ways: (1) it supports anonymous access and traceability. Anonymous access can prevent leakage of users' privacy. Traceability can track the illegally accessed entity when the resource is illegally accessed; (2) it supports scalable access to data resources. Users use a combination of attribute permissions to access data at different security levels; (3) it achieves high efficiency because the entity can quickly search ciphertext resources by plaintext keywords. After searching and downloading the ciphertext, decrypt it by group key to obtain the corresponding plaintext information. PCS-AC is proven secure under the hardness assumption of Discrete Logarithm problem and Inverse Computational Diffe-Hellman problem. The performance analysis shows that PCS-AC has higher efficiency than the referred works.

中文翻译:

一种权限组合可扩展的物联网访问控制模型

物联网(IoT)的发展被认为是现代制造业的重大事件之一,物联网设备有望创建和交换大量数据,从而在稳健和供应商中立数据方面带来前所未有的挑战分享。虽然访问控制被广泛用于保护数据共享的安全,但它仍然存在一些安全漏洞和限制,如隐私泄露、访问权限固定、安全漏洞等。针对这些问题,本文提出了一种权限组合可扩展访问控制(PCS-AC)方案,其中给出了访问权限分配、数据加密和数据访问的方法。与以前的工作相比,PCS-AC 在几个重要方面有所不同:(1)它支持匿名访问和可追溯性。匿名访问可以防止用户隐私泄露。Traceability可以在资源被非法访问时跟踪非法访问的实体;(2) 支持对数据资源的可扩展访问。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。Traceability可以在资源被非法访问时跟踪非法访问的实体;(2) 支持对数据资源的可扩展访问。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。Traceability可以在资源被非法访问时跟踪非法访问的实体;(2) 支持对数据资源的可扩展访问。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。

更新日期:2020-08-06

中文翻译:

一种权限组合可扩展的物联网访问控制模型

物联网(IoT)的发展被认为是现代制造业的重大事件之一,物联网设备有望创建和交换大量数据,从而在稳健和供应商中立数据方面带来前所未有的挑战分享。虽然访问控制被广泛用于保护数据共享的安全,但它仍然存在一些安全漏洞和限制,如隐私泄露、访问权限固定、安全漏洞等。针对这些问题,本文提出了一种权限组合可扩展访问控制(PCS-AC)方案,其中给出了访问权限分配、数据加密和数据访问的方法。与以前的工作相比,PCS-AC 在几个重要方面有所不同:(1)它支持匿名访问和可追溯性。匿名访问可以防止用户隐私泄露。Traceability可以在资源被非法访问时跟踪非法访问的实体;(2) 支持对数据资源的可扩展访问。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。Traceability可以在资源被非法访问时跟踪非法访问的实体;(2) 支持对数据资源的可扩展访问。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。Traceability可以在资源被非法访问时跟踪非法访问的实体;(2) 支持对数据资源的可扩展访问。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。用户使用属性权限的组合来访问不同安全级别的数据;(3) 实体可以通过明文关键字快速搜索密文资源,效率高。密文搜索下载后,通过组密钥解密,得到对应的明文信息。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。PCS-AC 在离散对数问题和逆计算 Diffe-Hellman 问题的硬度假设下被证明是安全的。性能分析表明,PCS-AC 的效率高于参考作品。

京公网安备 11010802027423号

京公网安备 11010802027423号